Наши направления

В чем одно из основных отличий современных бизнесов, успешно закрепившихся на рынке, от отстающих по качеству конечного продукта и общей доходности компаний? Наш ответ – высококлассная цифровая инфраструктура предприятия. Применение надежного и производительного оборудования и инфраструктурного ПО – это фундамент общей цифровой трансформации бизнеса, без которого невозможно построить информационную экосистему, обеспечить масштабируемость и гибкость, высокую надежность и отказоустойчивость в условиях расширения бизнеса и трансформации внутренних процессов.

PROF-IT GROUP обладает высоким уровнем компетенций для создания, модернизации и сопровождения цифровой инфраструктуры предприятия. Мы предлагаем реализацию интеграционных проектов под ключ, профессиональную команду и гарантию результата. Нам доверяют крупные компании, промышленные предприятия и государственные структуры.

Безопасность КИИ

Безопасность КИИ

PROF-IT GROUP предлагает предприятиям, относящимся к объектам критической информационной инфраструктуры, полный комплекс услуг, которые позволяют выполнить основные законодательные требования по защите значимых объектов КИИ, предотвращать и обнаруживать атаки на инфраструктуру, автоматизировать взаимодействие с ГосСОПКА.

Бесперебойная работа современного предприятия во многом зависит от доступности и отказоустойчивости работы ключевых информационных систем и ИТ-инфраструктуры. Важным фактором в достижении этого является обеспечение безопасности и защиты критически важных систем от внешних угроз и проникновений. Вирусы и спланированные атаки могут привести к сбоям не только в процессах компании, но и в промышленном оборудовании и в системах жизнеобеспечения целого города.

Именно поэтому защита систем критической информационной инфраструктуры (КИИ) является актуальной как никогда. Сбои и нарушения в работе систем могут привести к масштабной техногенной катастрофе, финансовым и людским потерям, повлиять на политическую и социальную устойчивость целого региона или государства.

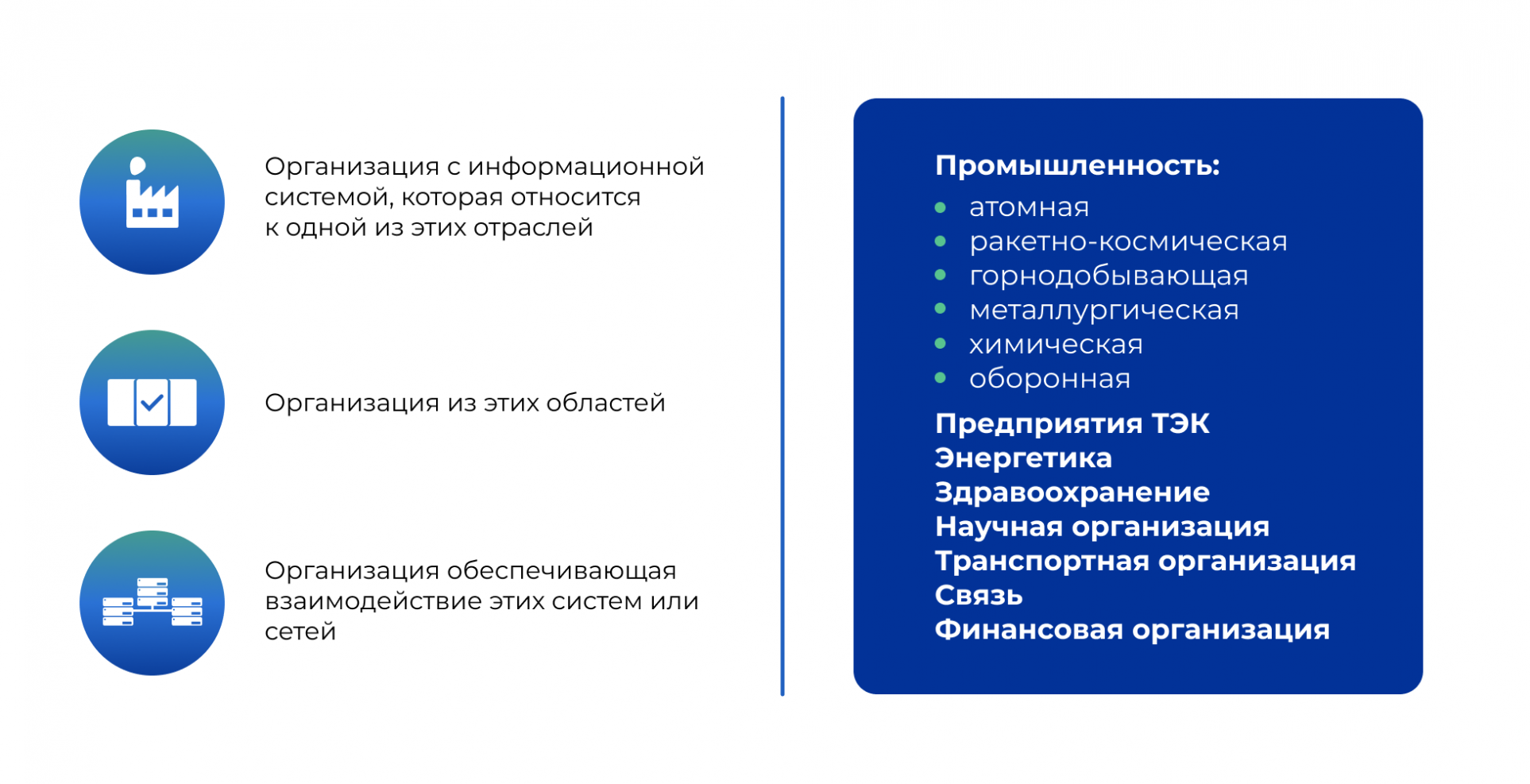

ДЛЯ КОГО ВАЖНА ЗАЩИТА КИИ

ЗАЩИТА ОБЪЕКТОВ КИИ

Все объекты, относящиеся к критической информационной инфраструктуре (КИИ), должны выполнять требования ФЗ-187. Невыполнение требований влечет штрафные санкции и репутационные риски для организации.

|

Ключевые вопросы КИИ |

Предложение PROF-IT GROUP |

|

|

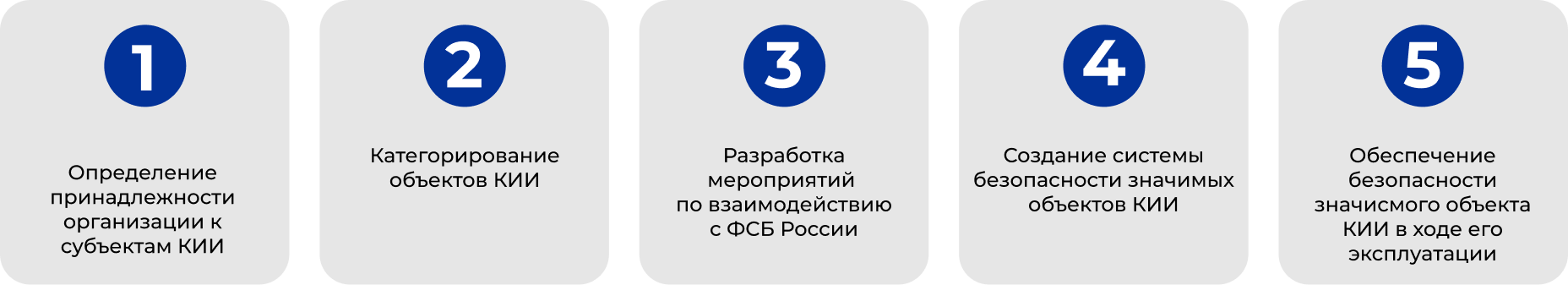

НАШ ПОДХОД К РЕАЛИЗАЦИИ ПРОЕКТОВ КИИ

ОТВЕТСТВЕННОСТЬ ЗА НЕВЫПОЛНЕНИЕ ТРЕБОВАНИЙ ЗАЩИТЫ КИИ

Согласно КоАП РФ и УК РФ предусмотрена административная и уголовная ответственность за нарушение требований законодательства в области безопасности КИИ, штрафы могут применять неоднократно.

|

Размер штрафа |

Нарушение |

|

|

|

Уголовная ответственность |

Нарушение |

|

|

|

Наша компания оказывает помощь в построении SOC или подключении к существующему SOC, что дает возможность клиентам постепенно развивать внутреннюю экспертизу ИБ, выстраивать процессы в подразделении ИБ и успешно отражать как типовые атаки, так и новые их виды.

СВЯЖИТЕСЬ С НАМИ ПРЯМО СЕЙЧАС, ЧТОБЫ УЗНАТЬ, КАК ОБЕСПЕЧИТЬ БЕЗОПАСНОСТЬ КИИ И ПОВЫСИТЬ ЭФФЕКТИВНОСТЬ РАБОЧИХ ПРОЦЕССОВ!